Jefferson,  21 de junho de 2017,  Segurança SegurançaLembram de quando eu falei em 2015 sobre ransonware tendo como alvo servidores Linux? Pois a empresa sul-coreana Nayana anunciou aos clientes que está processando o pagamento de um milhão de dólares (mais de 3 milhões de reais) em bitcoins para os bandidos que criptografaram os 153 servidores Linux da empresa com dados de 3400 clientes. Conforme a própria empresa cita em seu comunicado em coreano, foi o ransonware Erebus. Inicialmente os bandidos pediram 1.6 milhão mas o valor foi “negociado” depois.

Fanboys já querem justificar que isso aconteceu porque essa empresa não atualizou o Linux desde 2008. Como se isso mudasse alguma coisa. Vejam a minha posição sobre essa desculpa nos comentários do meu post de 2015.

(Prefira clicar em "Responder" se estiver comentando um comentário)

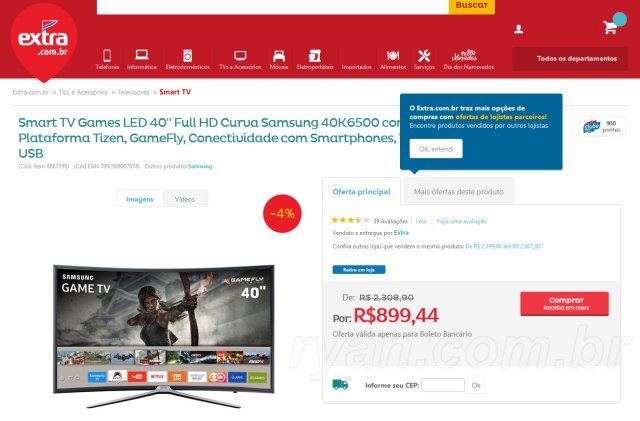

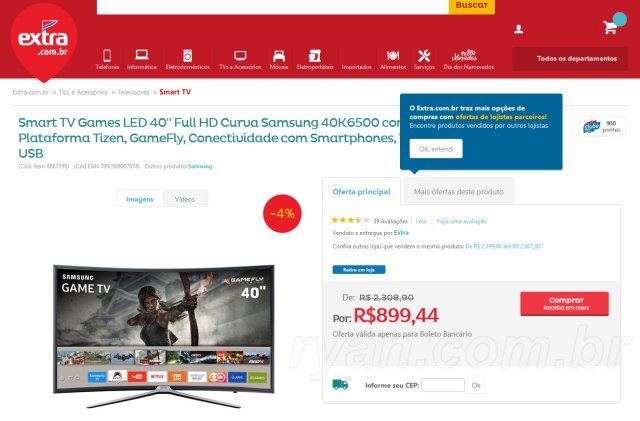

Jefferson,  31 de maio de 2017,  Segurança SegurançaPreciso voltar a usar óculos.

Eu estava orientando um cliente. Estava numa posição inconveniente e não consegui ver o “c” a mais no nome do domínio.

http://www.extrac.com.br/produto.php?linkcompleto=tvseacessorios/Televisores/SmartTV/Smart-TV-Games-LED-40-Full-HD-Curva-Samsung-40K6500-com-Aplicativos-Plataforma-Tizen-GameFly-Conectividade-com-Smartphones-Wi-Fi-HDMI-e-USB-8867199.html?recsource=busca-int&rectype=busca-1588&id=5

Foi na conversa entre mim e o cliente que a fraude foi notada. O cliente me mostrou o email da promoção e eu imediatamente apontei que o email não tinha sido enviado pelo Extra. Eu disse para ele clicar para ver aonde ia (sim eu usei que tem gente paranoica quanto a isso) e achei estranho cair no site do Extra. Enquanto eu estava argumentando com ele que se era o site verdadeiro do Extra o email deveria ser de um “afiliado” o cliente apontou o “c” a mais no nome do domínio, que eu tive uma incrível dificuldade para discernir na posição e distância que eu estava.

Mais adiante você percebe outras dicas, como o carrinho dizer que o produto é “o último disponível” (isso não ocorre em um sistema real) e não existe a opção de fazer login se você já for cliente do Extra.

(Prefira clicar em "Responder" se estiver comentando um comentário)

Jefferson,  26 de abril de 2017,  Segurança SegurançaO problema é muito bem explicado por Randall Munroe:

Um resumo, já que não dá (ou dá?) para passar uma imagem no Google Translator: o personagem “black hat” diz que a complexidade de uma senha é raramente relevante e o real perigo está em sua reutilização. Ele explica que hospeda um monte de serviços gratuitos na internet que não dão lucro justamente para se aproveitar do hábito largamente disseminado de usar a mesma senha para tudo. E agora tem algumas centenas de milhares de identidades “reais” em algumas dúzias de serviços e ninguém suspeita de nada.

A senha que você usa para ver por onde andam seus bagulhos no Muambator é a mesma que você usa pro seu email ou, pior, pro banco? Bem…

Não que eu queira dizer que por trás do Mumbator (é só um exemplo de serviço “inofensivo”) tenha gente querendo pegar suas senhas. Mas o que “black hat” diz ter feito é algo bastante provável de estar acontecendo neste momento e além disso todo serviço inofensivo justamente é o que tem maior probabilidade de ser vulnerável a ataques. O admin pensa: não há nada de valioso aqui, por que alguém tentaria uma invasão?

Para coletar uma grande lista de emails e respectivas senhas para testar em um alvo não tão inofensivo.

No mínimo as pessoas deveriam usar uma senha para serviços inofensivos e outra para serviços importantes. Esse é realmente o mínimo, mas não é isso que tenho visto.

(Prefira clicar em "Responder" se estiver comentando um comentário)

Jefferson,  26 de abril de 2017,  Redes Redes, SegurançaOu a pior melhor solução, você decide.

Brickerbot, a botnet de malware criada especificamente para destruir todo dispositivo inseguro que encontrar na internet continua firme e forte. DVRs, NVRs, cameras, modems (principalmente) e todo tipo de geringonça bizarra que só Deus sabe por que tem uma conexão direta com a internet estão caindo como mosquitos na raquete eletrificada. O hacker que criou o malware sugere que já desconectou “permanentemente” dois milhões de dispositivos.

Se algum dispositivo de rede seu “morrer” nos próximos dias, semanas ou meses, o problema pode ser esse: era inseguro, um potencial soldado em uma rede de cybercrime e por isso teve seu firmware corrompido remotamente. Se não quer que isso aconteça, pelo menos mude aquelas senhas default que você já deveria ter mudado há muito tempo, não exponha seu dispositivo à internet sem necessidade, principalmente em portas óbvias como a 80, 8080, 21, 23, etc. E sobretudo não coloque nada em uma DMZ que vá lhe fazer falta. É bom ressaltar que eu sei que não sou esperto o bastante para garantir que não serei afetado.

Embora eu lamente o prejuízo que isso causa para os consumidores, não parecia haver outra solução para a crescente e espantosa ameaça das botnets de IoT. Os fabricantes e provedores estão de braços cruzados, fingindo que o problema não existe e esperando que desapareça sozinho. Não vai. Ou vai, graças à pior melhor solução que estava disponível. Eu só posso desejar que boa parte dos dispositivos danificados esteja na garantia e isso dê um enorme prejuízo para os fabricantes que os faça levantar a bunda da cadeira.

(Prefira clicar em "Responder" se estiver comentando um comentário)

Jefferson,  25 de abril de 2017,  Segurança Segurança Para quem não conhece, o ammyy é um programa de administração remota que pelo menos aqui pelas minhas bandas parece bem popular. Popular até demais. Ele tem umas características que aparentemente o tornaram bastante usado por quem distribui malware e/ou em golpes de falso suporte porque é normal os antivírus implicarem com ele. Para quem não conhece, o ammyy é um programa de administração remota que pelo menos aqui pelas minhas bandas parece bem popular. Popular até demais. Ele tem umas características que aparentemente o tornaram bastante usado por quem distribui malware e/ou em golpes de falso suporte porque é normal os antivírus implicarem com ele.

Hoje mesmo eu executei o ammyy no computador de um cliente e imediatamente apareceu na tela um pedido de acesso remoto. Eu rejeitei e fui criar uma regra com senha para me dar acesso automático mas antes de eu terminar a regra já veio outro pedido de acesso. E não foi a primeira vez que isso aconteceu. Na primeira vez eu me confundi e autorizei o acesso, para um segundo depois perceber o erro e fechar o ammyy. Aparentemente alguém descobriu um jeito de ser notificado imediatamente quando um PC se conecta ao servidor (eles chamam de “router”) da empresa. Isso ou o “ID” não tem qualquer checksum e o “router” não tem qualquer proteção contra scanning e alguém passa o dia testando números impunemente à procura de uma máquina vulnerável.

O maior problema disso é que a tentativa de acesso ocorre tão rápido que se você pede a um cliente para baixar e executar a ferramenta ou mesmo deixa um link para a mesma na área de trabalho do cliente, o risco é grande do usuário inadvertidamente dar controle remoto a outra pessoa. Isso não acontece com o Teamviewer, por exemplo, porque além do ID existe uma senha e provavelmente a Teamviewer não é tolerante com “scanning”.

Para usar o ammmyy com um mínimo de segurança você precisa imediatamente ao executar criar uma regra de acesso com senha, preferencialmente que dê acesso apenas aos seus IDs. Aí as mensagens pedindo autorização ao operador param de aparecer porque do outro lado o invasor já vê o diálogo pedindo a senha. E ainda assim o ammyy é perigoso porque não existe senha para alterar as configurações e qualquer um pode, até por acidente, adicionar uma regra para dar acesso a qualquer um, sem senha!

Eu encontrei essa barbaridade no servidor de um cliente. Muito provavelmente obra do suporte do sistema comercial dele.

Mais ainda: o ammyy é portável mas essas regras aparentemente são salvas no Registro. Se você apenas apagar o ammyy essas regras loucas continuam na máquina à espera de outra pessoa baixar e executar o programa de novo.

Ou seja, do ponto de vista da segurança o ammyy é um desastre esperando para acontecer. Só não é pior porque não salva as senhas.

(Prefira clicar em "Responder" se estiver comentando um comentário)

Jefferson,  25 de abril de 2017,  Segurança SegurançaO patch para isso saiu no dia 12 de março mas só fiquei sabendo do problema agora. Em mais um release de informação vazada da NSA, foi encontrado um programa chamado DoublePulsar que explora uma vulnerabilidade crítica existente em todas as versões do Windows e permite tomar remotamente o controle da máquina vulnerável. Script kiddies já estão rodando scanners pela internet procurando máquinas expostas e milhares já estão infectadas. Vale lembrar que esse tipo de vulnerabilidade não requer que as máquinas estejam “visíveis” pela internet pelo exploit para que toda a sua rede acabe infectada. A infecção inicial pode vir por diversos caminhos. Um único usuário pode se infectar por email ou pendrive e a partir da máquina dele o vírus infectar toda a rede. Caramba… alguém pode plugar inocentemente uma máquina infectada na sua rede (um consultor, vendedor, cliente, etc) e a partir daí sua segurança já era.

E se você já precisou se livrar do Conficker sabe o trabalho que dá mesmo quando na maioria das vezes o vírus só se importa em se espalhar, sem ser “ativado” para causar outro dano. Quando alguém decidir juntar o DoublePulsar com um ransonware…

Apliquem o patch referente à sua versão do Windows já!

Estou especialmente preocupado com três clientes que ainda usam Windows Server 2003. Para versões do Windows não mais suportadas a Microsoft não publicou patch. Existe um “workaround” que consiste em desabilitar SMBV1/CIFS, mas ainda não sei exatamente o que isso vai acarretar. Será que os compartilhamentos param de funcionar?

(Prefira clicar em "Responder" se estiver comentando um comentário)

Jefferson,  10 de abril de 2017,  Segurança SegurançaÉ o fim da picada. Um pesquisador do Project Zero da Google descobriu uma falha no firmware de um chip Broadcom Wi-Fi que permite a um atacante até mesmo ganhar acesso root ao seu telefone ou tablet bastando que o Wi-Fi esteja ligado. Nem é preciso você tentar se conectar ao ponto de acesso malicioso. E como os serviços de localização do Android podem ligar seu Wi-Fi mesmo quando você desligou, até com o Wi-Fi “desligado” você está vulnerável.

O problema também afeta produtos da Apple mas como a empresa tem total controle sobre tudo o que roda o iOS, já saiu uma correção para o problema. Somente usuários de Android ficam vulneráveis porque nesse ecossistema dependemos da boa vontade dos fabricantes.

(Prefira clicar em "Responder" se estiver comentando um comentário)

Jefferson,  11 de novembro de 2015,  Segurança SegurançaEu não conheço muitos porque meus clientes empresariais são poucos, mas uma coisa é comum a todos: eles parecem viver num mundo onde recuperação “automágica” de dados parece algo garantido.

Cenário 1 – Serviço completo: eles já trazem os próprios vírus.

Lembram de quando um file infector me pegou desprevenido em outubro de 2008? Os responsáveis por isso, representando um desenvolvedor de Recife, tinham várias instaladores infectados no DVD que eles usavam para instalar o sistema comercial. Eu praticamente esfreguei na cara deles o vírus no DVD, mostrando com um editor hexadecimal o trecho onde o vírus havia se alojado nos executáveis e comparando com o mesmo executável baixado diretamente da fonte, mas mesmo assim estava difícil convencê-los. O vírus era novo na época e esse pessoal ainda está em um nível onde depende de anti-vírus para dizer a eles o que é seguro ou não. Literalmente não conseguem reconhecer um vírus nem com você apontando para ele .

Uma semana depois outro representante estava na mesma empresa com um pendrive lotado de malware.

O programador pode até saber algo, mas se cerca de drones incompetentes fazendo trabalho de campo.

Cenário 2 – Deixar tudo escancarado é norma.

Em teoria o mecanismo do gerenciador de banco de dados deveria agir como uma ponte vigiada, isolando os clientes dos dados e só deixando passar comandos autorizados. Porém todo programador que usa Firebird/Interbase e MySQL (provavelmente outros também) por alguma razão parece precisar que o banco de dados inteiro esteja num compartilhamento com permissões de escrita garantidos para toda a rede. Não é que o Firebird seja incapaz de fazer o isolamento porque, pelo contrário, o manual do Firebird fala explicitamente sobre esse problema e recomenda que a situação seja evitada. Tradução e ênfase são minhas:

Proteja os bancos de dados no nível do sistema de arquivos

Qualquer um que tenha acesso de leitura a um arquivo do banco de dados pode copiá-lo, instalá-lo em outro sistema sob seu próprio controle e extrair todos os dados dele, incluindo possível informação sigilosa. Qualquer um que tenha acesso de escrita a um arquivo do banco de dados pode corrompê-lo ou destruí-lo totalmente.

Como regra, apenas o processo servidor do Firebird deveria ter acesso aos arquivos do banco de dados. Usuários não precisam, e não deveriam ter, acesso aos arquivos – nem mesmo de leitura apenas. Eles consultam o banco de dados via servidor e o servidor se certifica de que os usuários tenham apenas o tipo de acesso permitido (se tiverem) a qualquer objeto no banco de dados.

Isso é ratificado na única página em português que encontrei do manual sobre o assunto. A ênfase é minha:

Isto significa que, para uma segurança razoável, toda instalação deve manter os arquivos do banco de dados adequadamente seguros. Na maioria dos casos, isto significa que o servidor Firebird deve rodar em um usuário específico no sistema operacional, e apenas esse usuário (e provavelmente o administrador/root) deve ter acesso direto aos arquivos do banco de dados. Estes arquivos não devem ficar em diretórios compartilhados na rede ou que sejam acessíveis por qualquer pessoa que não o pessoal autorizado.

Por que então escancarar “o sistema” parece norma? Não faço idéia. Mas com a crescente sofisticação dos ransomwares eu vou começar a cobrar desse pessoal que colabore com a segurança em vez de atrapalhar. Qualquer estação comprometida pode paralisar a empresa inteira desse jeito.

Cenário 3 – Deixar tudo REALMENTE escancarado também é comum.

No item anterior eu mencionei como os desenvolvedores e seus drones costumam escancarar todo o sistema comercial. Mas tem os que vão além. Já peguei situações em que toda a partição do sistema no servidor estava compartilhada com permissão escrita para Todos pela rede.

Deixa eu ir mais devagar para você assimilar a tragédia.

- Toda a partição de sistema;

- No servidor;

- Compartilhada com permissão de escrita;

- Para o grupo “Todos”.

Vá você, meu caro colega que vive de suporte, entender o que passa na cabeça do sujeito na hora de fazer algo assim. Tirando levar com você seu próprio vírus, não tem como ser muito mais desleixado que isso.

E quanto a vocês, o que veem por aí? É só aqui em Recife (ou no meu círculo de clientes) que é assim?

(Prefira clicar em "Responder" se estiver comentando um comentário)

Jefferson,  16 de abril de 2015,  Redes Redes, Segurança, wi-fi, WPSPQP! Se você ainda tem WPS ativo no seu roteador WiFi, desligue e nunca mais ligue essa coisa!

Para quem não lembra (são tantas siglas que dão um nó na nossa cabeça), WPS é uma funcionalidade do padrão Wi-Fi que permite um dispositivo se conectar a um ponto de acesso Wi-Fi (vou chamar tudo de “roteador” daqui em diante) de forma simples, através de um código chamado PIN que vem impresso no fundo do aparelho ou apertando um botão no roteador.

OBS.: Apesar disso ter sido divulgado originalmente em setembro do ano passado em uma apresentação de Dominique Bongard, ainda não encontrei nenhum grande site (como o CERT) falando sobre o assunto. Isso pode ser porque não é tão sério quanto parece ou porque é tão sério que estão tentando abafar até aparecer uma solução. Eu não vou esperar para ter certeza.

A última vulnerabilidade que eu mencionara aqui no blog era a explorada pelo reaver-wps. Esta é pior. Em resumo, com o Pixie Dust Attack é possível descobrir o PIN do roteador com apenas uma tentativa, o que anula qualquer proteção baseada em restrição no número de tentativas (proteção contra ataques de força bruta). E já existe uma ferramenta Linux para explorá-la: o pixiewps. Eu só fiquei sabendo do exploit porque minutos atrás o autor de um mod do reaver-wps para usar o Pixie Dust Attack deixou um comentário no meu blog com um link. Agora existem duas ferramentas para explorar a vulnerabilidade então vocês vão ter que me perdoar por não esperar pelo CERT para ter certeza de que não é um exploit imaginário.

Você pode ver uma lista de roteadores vulneráveis e não vulneráveis aqui. No momento é muito pequena, com 46 itens. E a exata revisão de hardware faz diferença. Notem que o DIR615 aparece na lista em duas versões. Uma é vulnerável e a outra não.

Eu não pretendo fazer um tutorial para descobrir se o o roteador é vulnerável. Eu já venho desligando o WPS faz tempo mas sou capaz de entender a facilidade que ele oferece para usuários comuns. Só que depois dessa acabou: onde eu encontrar o WPS eu vou desligar sem nem perguntar o que o cliente acha disso. Mesmo que encontrem uma maneira de sanar o problema em novos firmwares, WPS simplesmente não é confiável.

(Prefira clicar em "Responder" se estiver comentando um comentário)

Jefferson,  22 de fevereiro de 2015,  Segurança SegurançaResumo da encrenca:

A imprensa de tecnologia norte-americana teve um prato cheio nos últimos dias desde que se tornou público que a Lenovo pré-instalava em uma linha de notebooks vendidos nos EUA um adware chamado Superfish que interferia com a navegação do usuário exibindo propaganda. Mas o que parecia apenas mais um adware pernicioso mostrou ser um autêntico malware. Uma massiva violação de segurança e confiança que ainda deve dar muita dor de cabeça para a Lenovo (e provavelmente levar a Superfish à falência, antes ou depois da investigação criminal) quando uma olhada mais atenta no adware mostrou que a Superfish fez coisas de deixar qualquer analista de segurança de cabelos em pé e já rendeu até alertas da Homeland Security e do CERT para que o software fosse removido de todos os notebooks:

- A Superfish instalou um certificado raiz auto assinado que permite a ela gerar certificados falsos em nome de qualquer site;

- A Superfish usa esses certificados e um proxy para poder interceptar as conexões HTTPS do usuário. Nem bancos escapam. E para o browser tudo está normal. Cadeado fechado e tudo mais enquanto a Superfish observa todo o seu extrato bancário;

- A Superfish usou o mesmo certificado raiz com a mesma chave privada em todos os notebooks. Assim mesmo que a Superfish fosse uma empresa com boas intenções (HAHAHA) qualquer um com acesso à chave privada do certificado poderia bisbilhotar silenciosamente o acesso bancário de qualquer usuário Lenovo, sem levantar qualquer alerta, bastando estar no caminho do tráfego (o operador de um provedor WiFi, por exemplo);

- A Superfish protegeu de forma ridícula a senha da chave privada e em três horas um especialista em segurança descobriu a senha: “komodia”. Dessa forma o exploit do item anterior deixa de ser teórico para ser real.

Note que acima eu pareço apenas me preocupar com transações bancárias, mas é só um exemplo. Obviamente o fato da Superfish poder ler meus emails no gmail, interceptar meu login em blogs, foruns e todas minhas compras na internet, incluindo os dados de cartão de crédito, não deve ser ignorado.

Minha preocupação:

A princípio isso deveria ser apenas uma curiosidade, porque afeta apenas usuários de determinados modelos de notebooks Lenovo vendidos nos EUA e spyware já se tornou algo tão comum que eu nem perco mais meu sono com isso. Mas o que a Superfish conseguiu fazer é tão absurdo que eu nem achei que fosse possível. Um certificado raiz auto assinado? Quer dizer que qualquer um com acesso ao computador pode criar sua própria Serasa-Experian ou Certisign? Certificados raiz são um troço muito sério e não poder confiar no protocolo HTTPS é “fim de jogo” para qualquer um que use a internet para coisas sérias.

Qual a dificuldade para se instalar isso remotamente via malware? É possível instalar o certificado silenciosamente desde que se tenha a senha de administrador? Infelizmente o Windows não oferece qualquer granularidade de permissões (ou você é administrador ou limitado) e o administrador pode fazer qualquer coisa na máquina. Seria bom se o Windows mostrasse uma janela de permissões como o Android mostra, dizendo (quase) tudo o que o software pretende fazer, mas acho que isso está longe de acontecer. Então você instala (por exemplo) um software que se diz um editor de imagens, dá permissão a ele porque supõe que seja só para instalar os hooks necessários no Explorer e ele acaba instalando um certificado raiz?

Ou o Windows pelo menos abre uma janela de confirmação ao instalar o certificado que não pode ser clicada automaticamente? Isso não vai proteger o usuário-palerma-médio, mas se nem o usuário que sabe o que está fazendo é informado, estamos **didos!

Vou ficar perturbado com essa questão até ter certeza…

Notas:

- Alguns antivirus já fazem interceptação HTTPS “legitima”, supostamente para proteger você de malware em sites assim, mas eu não estou certo de que gosto da idéia. No momento isso não é preocupação para mim porque até o Windows Defender eu desliguei. Antivirus atrapalham demais meu trabalho.

- A Microsoft reagiu com surpreendente rapidez e o Windows Defender já remove (ou tenta remover) o Superfish. Enquanto isso (não sei se me espanto ou não) os desenvolvedores do Firefox ainda (21/02) discutem se devem fazer alguma coisa. A Microsoft remove o certificado depositado no repositório do Windows, mas o Firefox tem o seu próprio repositório, também comprometido, que a Microsoft compreensivelmente parece não se atrever a tocar.

- Este site supostamente é capaz de detectar se você tem o Superfish ou outro “sequestrador de SSL” instalado. Se na caixa no meio da página estiver escrito “YES”, você tem um problema para resolver. Precisa testar com todos os seus browsers.

(Prefira clicar em "Responder" se estiver comentando um comentário)

|

|

Para quem não conhece, o

Para quem não conhece, o

será que estou livre !? rsrsrsr

será que estou livre !? rsrsrsr

Olá Jefferson, eu não tinha lido seu post de 2015, também detesto essa estupefação recorrente com a “nuvem”. É impressionante como pessoas supostamente esclarecidas são permeáveis a marketadas, sem pararem um minuto para raciocinar. E também só considero confiáveis backups sobre os quais se tenha total controle físico, e isso significa assumir a definição de estratégia, execução, e principalmente a guarda offline deles.

Abs

Não sei se você sabe mais eu uso e administro sistema Linux a anos e nunca tive algum problema com o sistema operacional , e eu também não gosto muito da ideia deste sistema de nuvens , os meus backups são todos full e offline via velho de confiança conhecido como fita DAT ou a versão Tape Library LTO 400/800 , para ate 30 fitas